人

已阅读

已阅读

苹果电脑和个无极4实力注册人电脑存在重大安全

作者:无极4平台 来源:无极4平台 发布时间:2020-05-12

Eindhoven科技大学的安全研究员Bjorn Ruytenberg说

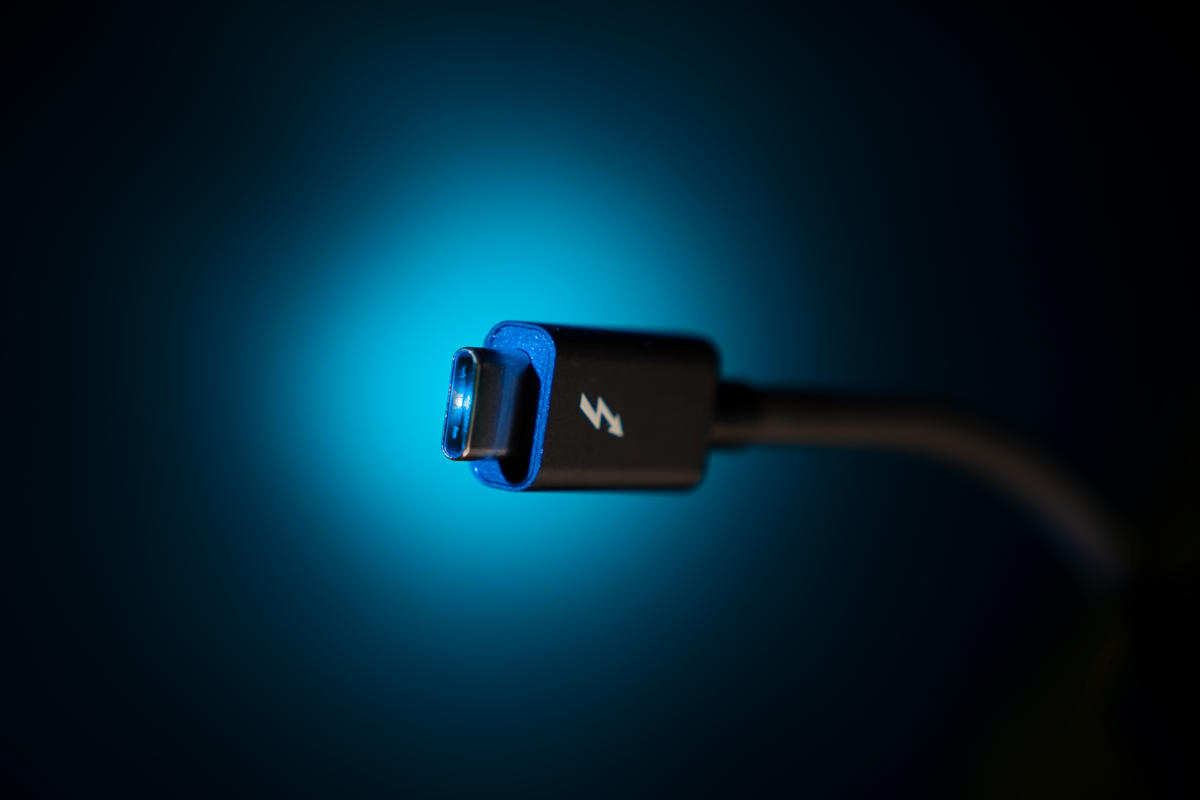

最近发布了一份报告,无极4实力注册详细描述了Thunderbolt 2和Thunderbolt 3中一系列严重的安全漏洞,统称为“Thunderspy”。

它们通过Thunderbolt 2或Thunderbolt 3端口影响每台计算机,包括旧式端口连接器和新的Type-C连接器,无论计算机运行的是Windows、Linux还是macOS。

这个安全漏洞对Mac用户的影响有多严重?下次你从办公桌上站起来给咖啡续杯的时候,你会因为有人侵入你的MacBook而感到恐慌吗?

七Thunderspy漏洞

Ruytenberg在他的论文中描述了七个漏洞。它们如下。

固件验证方案不足。

弱设备认证方案。

使用未经身份验证的设备元数据。

向后兼容性。

使用未经身份验证的控制器配置。

SPI flash接口缺陷。

新兵训练营没有霹雳安全。

这超出了本文的范围,无法准确地了解它们各自的含义以及如何利用它们利用Thunderbolt端口攻破系统。

你要知道:mac电脑在运行macOS时,只容易受到漏洞2和3的影响,即便如此,也只是部分如此。使用Boot Camp在Mac上运行Windows或Linux会让你容易受到它们的攻击。

你怎么可能被黑

好消息是,无极4平台黑客利用这些漏洞侵入你的Mac电脑不一定很容易。他们必须有物理访问您的计算机和一个准备好的雷电黑客设备。

这类漏洞通常被称为“邪恶女佣”威胁。它们要求攻击者能够在至少几分钟内不受阻碍、不被发现地访问您的计算机。如果你关上MacBook的盖子,在咖啡馆里离开它一分钟,那么几乎不可能有人能够利用这些漏洞。

这里真正担心的是新兵训练营的用户。在Boot Camp中,苹果将Thunderbolt控制器设置为安全级别“none”(SL0),这意味着黑客可以通过运行Boot Camp的电脑,绕过锁定屏幕,轻松访问RAM或硬盘的内容。

对于运行macOS的用户,请确保至少更新到macOS 10.12.4。如果你有,无极4待遇实际上危险的Thunderspy漏洞是相当狭窄的。如果您的macOS版本比较旧,那么具有访问您的Thunderbolt端口的物理访问权限的黑客可能会复制RAM或存储的内容。

即使有一个完全最新的macOS,黑客也可以制作一个Thunderbolt设备,复制一个官方支持的设备的合法安全ID,然后使用它来执行一些基于端口的攻击,类似于黑客对USB端口的攻击。与直接访问RAM或存储器的内容相比,这些访问往往比较慢,范围也有限。

你应该做什么

Ruytenberg提出了一些Mac用户可以做的事情来保护自己:

只连接您自己的Thunderbolt外围设备。不要把它们借给任何人。

不要在开机时让系统处于无人值守的状态,即使是在屏幕锁定的情况下。

避免让你的雷电外围设备无人看管。

在存储系统和任何Thunderbolt设备(包括Thunderbolt供电的显示器)时,确保适当的物理安全性。

考虑使用休眠(挂起磁盘)或完全关闭系统。特别地,避免使用睡眠模式(挂起内存)。

如果你使用Boot Camp在你的Mac上运行Windows或Linux,确保在无人值守的情况下关机。如果您正在运行macOS,请确保您已经更新到最新版本的macOS,并对Thunderbolt设备采取与您应该对USB设备采取的相同的预防措施。如果你不知道Thunderbolt设备在哪里,不要把它插入你的Mac,不要让你的Mac处于开机状态(即使上锁),也不要在无人看管的情况下让人们访问它。